backdoor CTF 2014 Crypto 10 Writeup

”H4xORが最近失踪した。ハッキングに長けた調査チームが投入され、彼が出入りしていた場所の捜索にあたった。しかし、残されていたのはこのファイルだけだった。調査チームを補佐し、彼に繋がる隠された32文字の文字列を入手してくれ。”

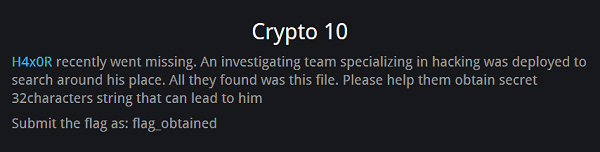

問題のファイルは画像 = Stegano系ということで、とりあえずStegsolveで読み込んで”Analyze” – “File Format”で解析してみます。

すると、本来の画像データの後ろに謎のデータが付加されていることがわかります。

Stegano系の問題では画像データの後ろにデータが隠されているのが基本形の一つです。

バイナリエディタ(私はBzを利用しています)で問題のファイルを開き直し、余分なデータだけを切り取って別に保存します。この時拡張子に何を付けるかですが、ファイルの先頭が0x504b(Asciiだと”PK”)なので、ZIPファイルであるということがわかります。この辺は慣れですが、よくわからない人は”file magic number”でgoogleしてください。

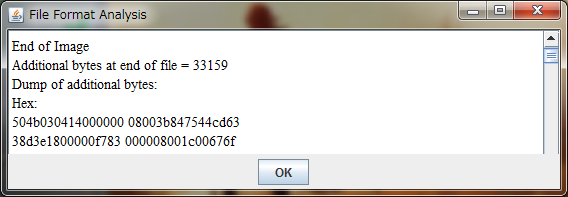

切り取ったZIPファイルを展開すると、更に別の画像が出てきます。ちなみにこの画像自体に特に意味はありません。

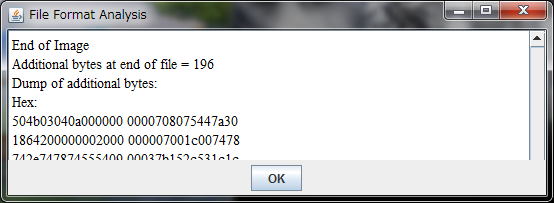

同じようにStegsolveで”Analyze” – “File Format”をすると、またもやZIPファイルのデータが隠されていることがわかります。

隠されていたデータサイズは196byteとかなり小さいですね。これがおそらく本命でしょう。再びこれを別に保存します。もちろん拡張子はZIPです。これを展開すると今度はテキストファイルが現れます。その中に書かれている文字列がflag = 探し求めた答えです。